உள்ளடக்கம்

- சாம்பல் தொப்பி ஹேக்கிங் என்றால் என்ன?

- நெறிமுறை ஹேக்கரை அறிமுகப்படுத்துகிறது

- ஹேக்கிங் எவ்வாறு நிகழ்கிறது?

- ஹேக்கர்கள் எவ்வாறு ஹேக் செய்கிறார்கள்: சிறந்த உத்திகள்

- ஃபிஷிங் தாக்குதல்

- SQL ஊசி

- பூஜ்ஜிய நாள் சுரண்டல்

- முரட்டுத்தனமான தாக்குதல்

- டாஸ் தாக்குதல்

- நெறிமுறை ஹேக்கராக உங்கள் வேலை

- நெறிமுறை ஹேக்கராக எவ்வாறு தொடங்குவது

நீங்கள் ஹேக்கர்களைப் பற்றி நினைக்கும் போது, பெரிய நிறுவனங்களிலிருந்து முக்கியமான தரவை எஃகு செய்ய முயற்சிக்கும் நபர்களைப் பற்றி நீங்கள் நினைக்கிறீர்கள் - நெறிமுறை ஹேக்கிங் ஒரு ஆக்ஸிமோரன் போல ஒலிக்கிறது.

உண்மை என்னவென்றால், ஹேக்கிங்கில் ஈடுபடும் பலர் நேர்மையான காரணங்களுக்காக அவ்வாறு செய்கிறார்கள். ஹேக்கிங் கற்றுக்கொள்ள நிறைய நல்ல காரணங்கள் உள்ளன. இவை நடுநிலை “சாம்பல் தொப்பி” காரணங்களாகவும், உற்பத்தி செய்யும் “வெள்ளை தொப்பி” காரணங்களாகவும் வகைப்படுத்தப்படலாம்.

சாம்பல் தொப்பி ஹேக்கிங் என்றால் என்ன?

முதலாவதாக, டிங்கரிங் செய்வதற்கான அன்பு உள்ளது: விஷயங்கள் எவ்வாறு செயல்படுகின்றன என்பதைப் பார்ப்பது, தன்னைத்தானே மேம்படுத்துதல். ஒரு குழந்தையை ஒரு கடிகாரத்தைத் தவிர்த்து, தலைகீழ் பொறியியலாளரைத் தூண்டும் அதே தூண்டுதல், எக்ஸ் புரோகிராம் அல்லது ஒய் பாதுகாப்பை சமமாக திறம்பட புறக்கணிக்க முடியுமா என்று பார்க்க உங்களை ஊக்குவிக்கும்.

ஆன்லைனில் உங்களை தற்காத்துக் கொள்ள முடியும் என்பதை அறிவது உறுதியளிக்கிறது

நீங்கள் ஒருபோதும் மின்னஞ்சல் கணக்கை ஹேக் செய்யத் தேவையில்லை, ஆனால் உங்களை அறிவீர்கள் முடிந்த தேவைப்பட்டால் (உங்கள் சகோதரி கடத்தப்பட்டார்!) இருப்பினும் முறையிடுகிறார். இது தற்காப்புக் கலைகள் போன்றது. எங்களில் பெரும்பாலோர் ஒருபோதும் நிஜத்திற்காக போராடத் தேவையில்லை என்று நம்புகிறோம், ஆனால் உங்களைப் பாதுகாத்துக் கொள்ள முடியும் என்பதை அறிவது உறுதியளிக்கிறது.

ஹேக்கிங் உண்மையில் தற்காப்புக்கான ஒரு பயனுள்ள வழியாகும். நெறிமுறை ஹேக்கிங்கிற்கான அறிமுகத்தைப் படிப்பதன் மூலம், வலையில் உங்கள் தனியுரிமை மற்றும் பாதுகாப்பிற்கான அச்சுறுத்தல்களைப் பற்றி அறிந்து கொள்ளலாம். அவ்வாறு செய்யும்போது, சாத்தியமான தாக்குதல்கள் நிகழுமுன் அவற்றிலிருந்து உங்களைப் பாதுகாத்துக் கொள்ளலாம் மற்றும் சிறந்த முடிவுகளை எடுக்கலாம். இன்டர்நெட் ஆஃப் திங்ஸ் விடியற்காலையில், நம் வாழ்வில் அதிகமானவை “ஆன்லைனில்” இருக்கப் போகின்றன. தரவு பாதுகாப்பின் அடிப்படைகளைக் கற்றுக்கொள்வது விரைவில் சுய பாதுகாப்புக்கான விஷயமாக மாறும்.

நெறிமுறை ஹேக்கரை அறிமுகப்படுத்துகிறது

நெறிமுறை ஹேக்கிங் மிகவும் பணமாக்கக்கூடியது. ஒரு வாழ்க்கைக்கான பாதுகாப்பு அமைப்புகளை நீங்கள் புறக்கணிக்க விரும்பினால், அந்த முடிவுக்கு பல லாபகரமான வாழ்க்கைப் பாதைகள் உள்ளன. நீங்கள் ஒரு தகவல் பாதுகாப்பு ஆய்வாளர், ஒரு பென்டெஸ்டர், ஒரு பொது தகவல் தொழில்நுட்ப வல்லுநராக பணியாற்றலாம் அல்லது படிப்புகள் மற்றும் மின் புத்தகங்கள் மூலம் உங்கள் திறன்களை ஆன்லைனில் விற்கலாம். ஆட்டோமேஷன் மற்றும் டிஜிட்டல் மயமாக்கலால் பல வேலைகள் அரிக்கப்பட்டு வரும் நிலையில், பாதுகாப்பு நிபுணர்களுக்கான தேவை அதிகரிக்கும்.

நெறிமுறை ஹேக்கிங் மிகவும் பணமாக்கக்கூடியது

இந்தத் துறைகளில் ஏதேனும் பணிபுரியும் ஒருவர் பொதுவாக “நெறிமுறை ஹேக்கர்” என்ற வார்த்தையால் நாம் குறிக்கிறோம். மேலும் ஆராயலாம்.

ஹேக்கிங் எவ்வாறு நிகழ்கிறது?

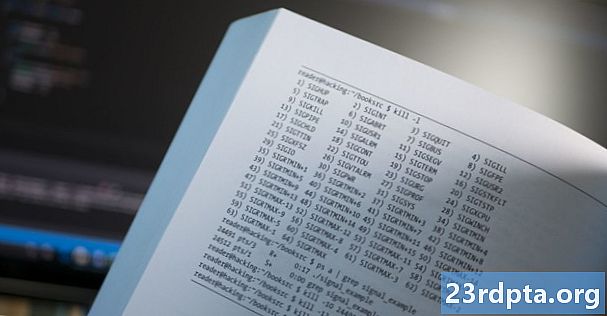

ஒரு அடிப்படை மட்டத்தில், நெறிமுறை ஹேக்கர்கள் அமைப்புகளின் பாதுகாப்பை சோதிக்கின்றனர். எந்த நேரத்திலும் நீங்கள் ஒரு கணினியை நோக்கமற்ற முறையில் பயன்படுத்தும்போது, நீங்கள் ஒரு “ஹேக்” செய்கிறீர்கள். பொதுவாக, இது ஒரு அமைப்பின் “உள்ளீடுகளை” மதிப்பிடுவதாகும்.

ஒரு வலைத்தளத்தின் படிவங்களிலிருந்து, நெட்வொர்க்கில் துறைமுகங்களைத் திறக்க உள்ளீடுகள் எதுவும் இருக்கலாம். சில சேவைகளுடன் தொடர்பு கொள்ள இவை அவசியம், ஆனால் அவை ஹேக்கர்களுக்கான இலக்குகளை குறிக்கின்றன.

சில நேரங்களில் அது பெட்டியின் வெளியே சிந்திக்க வேண்டும். ஒரு யூ.எஸ்.பி குச்சியைச் சுற்றி விடுங்கள், பெரும்பாலும் அதைக் கண்டறிந்த ஒருவர் அதை செருகுவார். இது அந்த யூ.எஸ்.பி ஸ்டிக்கின் உரிமையாளருக்கு பாதிக்கப்பட்ட கணினியின் மீது பெரும் கட்டுப்பாட்டை வழங்க முடியும். நீங்கள் வழக்கமாக அச்சுறுத்தலாகக் கருதாத ஏராளமான உள்ளீடுகள் உள்ளன, ஆனால் ஒரு ஆர்வமுள்ள ஹேக்கர் அவற்றை சுரண்டுவதற்கான வழியைக் காணலாம்.

கூடுதல் உள்ளீடுகள் என்பது ஒரு பெரிய “தாக்குதல் மேற்பரப்பு” அல்லது தாக்குபவர்களுக்கு அதிக வாய்ப்பு என்று பொருள். புதிய அம்சங்களை தொடர்ந்து சேர்ப்பதற்கு இது ஒரு காரணம் (அம்சம் வீக்கம் என அழைக்கப்படுகிறது) டெவலப்பர்களுக்கு எப்போதும் இது போன்ற நல்ல யோசனையாக இருக்காது. ஒரு பாதுகாப்பு ஆய்வாளர் தேவையற்ற உள்ளீடுகளை அகற்றுவதன் மூலம் அந்த தாக்குதல் மேற்பரப்பை அடிக்கடி முயற்சித்து குறைக்கிறார்.

ஹேக்கர்கள் எவ்வாறு ஹேக் செய்கிறார்கள்: சிறந்த உத்திகள்

ஒரு சிறந்த நெறிமுறை ஹேக்கராக இருக்க, நீங்கள் எதை எதிர்க்கிறீர்கள் என்பதை அறிந்து கொள்ள வேண்டும். ஒரு நெறிமுறை ஹேக்கர் அல்லது "பென்டெஸ்டர்" என்ற வகையில், வாடிக்கையாளர்களுக்கு எதிராக இந்த வகையான தாக்குதல்களை முயற்சிப்பது உங்கள் வேலையாக இருக்கும், இதன் மூலம் பலவீனங்களை மூடுவதற்கான வாய்ப்பை நீங்கள் அவர்களுக்கு வழங்க முடியும்.

வாடிக்கையாளர்களுக்கு எதிராக இந்த வகையான தாக்குதல்களை முயற்சிப்பது உங்கள் வேலையாக இருக்கும்

நெட்வொர்க்கில் ஹேக்கர் உடைக்க முயற்சிக்கக்கூடிய சில வழிகள் இவை:

ஃபிஷிங் தாக்குதல்

ஃபிஷிங் தாக்குதல் என்பது “சமூக பொறியியலின்” ஒரு வடிவமாகும், அங்கு ஒரு ஹேக்கர் நெட்வொர்க்கை நேரடியாகக் காட்டிலும் பயனரை (“ஈரமான பாத்திரங்கள்”) குறிவைக்கிறார். பயனர்கள் தங்கள் விவரங்களை விருப்பத்துடன் ஒப்படைக்க முயற்சிப்பதன் மூலம் இதைச் செய்கிறார்கள், ஒரு ஐடி பழுதுபார்க்கும் நபராகக் காட்டிக்கொள்வதன் மூலம் அல்லது அவர்கள் கையாளும் மற்றும் நம்பும் ஒரு பிராண்டிலிருந்து தோன்றிய மின்னஞ்சலை அனுப்புவதன் மூலம் (இது ஸ்பூஃபிங் என்று அழைக்கப்படுகிறது). அவர்கள் விவரங்களை சேகரிக்கும் படிவங்களுடன் ஒரு போலி வலைத்தளத்தை கூட உருவாக்கலாம்.

பொருட்படுத்தாமல், தாக்குபவர் ஒரு கணக்கில் உள்நுழைய அந்த விவரங்களைப் பயன்படுத்த வேண்டும், மேலும் அவர்களுக்கு பிணையத்திற்கான அணுகல் இருக்கும்.

ஸ்பியர் ஃபிஷிங் என்பது ஒரு நிறுவனத்திற்குள் ஒரு குறிப்பிட்ட நபரை குறிவைக்கும் ஃபிஷிங் ஆகும். திமிங்கலம் என்றால் மிகப் பெரிய கஹுனாக்களைத் தாக்குவது - உயர் பதவியில் உள்ள நிர்வாகிகள் மற்றும் மேலாளர்கள். ஃபிஷிங்கிற்கு பெரும்பாலும் கணினி திறன்கள் தேவையில்லை. சில நேரங்களில் ஒரு ஹேக்கருக்குத் தேவையானது ஒரு மின்னஞ்சல் முகவரி.

SQL ஊசி

இது ஹேக்கர்களைப் படம் பிடிக்கும் போது நீங்கள் கற்பனை செய்வதற்கு சற்று நெருக்கமாக இருக்கலாம். கட்டமைக்கப்பட்ட வினவல் மொழி (SQL) என்பது ஒரு தரவுத்தளத்தில் சேமிக்கப்பட்ட தரவை கையாள நீங்கள் பயன்படுத்தக்கூடிய தொடர்ச்சியான கட்டளைகளை விவரிக்க ஒரு ஆடம்பரமான வழியாகும். புதிய பயனர் கடவுச்சொல்லை உருவாக்க நீங்கள் ஒரு வலைத்தளத்தில் ஒரு படிவத்தை சமர்ப்பிக்கும் போது, இது பொதுவாக அந்த தரவு உள்ளிட்ட அட்டவணையில் ஒரு உள்ளீட்டை உருவாக்கும்.

சில நேரங்களில் படிவம் தற்செயலாக கட்டளைகளை ஏற்றுக் கொள்ளும், இது ஒரு ஹேக்கர் உள்ளீடுகளை சட்டவிரோதமாக மீட்டெடுக்க அல்லது கையாள அனுமதிக்கும்.

ஒரு பெரிய வலைத்தளம் அல்லது வலை பயன்பாட்டில் இந்த வாய்ப்புகளை கைமுறையாக தேட ஒரு ஹேக்கர் அல்லது பென்டெஸ்டருக்கு அதிக நேரம் எடுக்கும், இதுதான் ஹஜீவ் போன்ற கருவிகள் வரும். இது தானாகவே சுரண்டுவதற்கான பாதிப்புகளைத் தேடும், இது மிகவும் பயனுள்ளதாக இருக்கும் பாதுகாப்பு நிபுணர்களுக்காக, ஆனால் தவறான எண்ணம் கொண்டவர்களுக்கும்.

பூஜ்ஜிய நாள் சுரண்டல்

ஒரு மென்பொருளின் குறியீட்டு முறை அல்லது பாதுகாப்பு நெறிமுறைகளில் உள்ள பலவீனங்களைத் தேடுவதன் மூலம் ஒரு பூஜ்ஜிய நாள் சுரண்டல் செயல்படுகிறது. இது ஒரு நிறுவனத்தின் சொந்த மென்பொருளைக் குறிவைப்பதை உள்ளடக்கியதாக இருக்கலாம் அல்லது அது பயன்படுத்தும் மென்பொருளை இலக்கு வைப்பதை உள்ளடக்கியது. ஒரு பிரபலமான தாக்குதலில், ஹேக்கர்கள் ஒரு நிறுவனத்தின் அலுவலகத்தில் பாதுகாப்பு கேமராக்களை பூஜ்ஜிய நாள் சுரண்டல்களுடன் அணுக முடிந்தது. அங்கிருந்து, அவர்களுக்கு ஆர்வமுள்ள எதையும் பதிவு செய்ய முடிந்தது.

இந்த பாதுகாப்பு குறைபாட்டை சுரண்டுவதற்காக வடிவமைக்கப்பட்ட தீம்பொருளை ஒரு ஹேக்கர் உருவாக்கக்கூடும், பின்னர் அவை இலக்கு கணினியில் மறைமுகமாக நிறுவப்படும். இது ஒரு வகை ஹேக்கிங் ஆகும், இது குறியீட்டை எவ்வாறு அறிவது என்பதிலிருந்து பயனடைகிறது.

முரட்டுத்தனமான தாக்குதல்

ஒரு முரட்டு படை தாக்குதல் என்பது கடவுச்சொல் மற்றும் பயனர்பெயர் கலவையை வெடிக்கும் ஒரு முறையாகும். இது ஒரு வெற்றிகரமான ஜோடியைத் தாக்கும் வரை ஒரு நேரத்தில் சாத்தியமான ஒவ்வொரு கலவையையும் கடந்து செல்வதன் மூலம் செயல்படுகிறது - ஒரு கொள்ளைக்காரன் பாதுகாப்பான கலவையில் செல்லலாம் போல. இந்த முறை பொதுவாக அவர்களின் சார்பாக செயல்முறையை கையாளக்கூடிய மென்பொருளின் பயன்பாட்டை உள்ளடக்கியது.

டாஸ் தாக்குதல்

சேவை மறுப்பு (DOS) தாக்குதல் என்பது ஒரு குறிப்பிட்ட சேவையகத்தை ஒரு குறிப்பிட்ட காலத்திற்கு எடுத்துச் செல்வதாகும், அதாவது அதன் வழக்கமான சேவைகளை இனி வழங்க முடியாது. எனவே பெயர்!

ஒரு சேவையகத்திற்கு போக்குவரத்தை பிங் செய்வதன் மூலமோ அல்லது அனுப்புவதன் மூலமோ DOS தாக்குதல்கள் மேற்கொள்ளப்படுகின்றன. இதற்கு நூறாயிரக்கணக்கான கோரிக்கைகள் அல்லது மில்லியன் கூட தேவைப்படலாம்.

மிகப் பெரிய DOS தாக்குதல்கள் பல கணினிகளில் (மொத்தமாக ஒரு போட்நெட் என அழைக்கப்படுகின்றன) “விநியோகிக்கப்படுகின்றன”, அவை தீம்பொருளைப் பயன்படுத்தி ஹேக்கர்களால் கையகப்படுத்தப்பட்டுள்ளன. இது அவர்களை டி.டி.ஓ.எஸ் தாக்குதல்களாக ஆக்குகிறது.

நெறிமுறை ஹேக்கராக உங்கள் வேலை

நெட்வொர்க்குகளை அணுகுவதற்காக ஹேக்கர்கள் பெரும்பாலும் பயன்படுத்தும் வெவ்வேறு முறைகள் மற்றும் உத்திகளின் சிறிய தேர்வு இது. பலருக்கு நெறிமுறை ஹேக்கிங்கின் முறையீட்டின் ஒரு பகுதி ஆக்கப்பூர்வமாக சிந்திப்பதும், பாதுகாப்பில் சாத்தியமான பலவீனங்களைத் தேடுவதும் மற்றவர்கள் தவறவிடுவார்கள்.

ஒரு நெறிமுறை ஹேக்கராக, ஒரு நிறுவனத்தின் பாதுகாப்பைச் சோதிக்க, ஸ்கேன் செய்தல், அடையாளம் காண்பது, பின்னர் பாதிப்புகளைத் தாக்குவது உங்கள் வேலை. அத்தகைய துளைகளை நீங்கள் கண்டறிந்ததும், தீர்வு நடவடிக்கைகளை உள்ளடக்கிய ஒரு அறிக்கையை வழங்குவீர்கள்.

எடுத்துக்காட்டாக, நீங்கள் ஒரு வெற்றிகரமான ஃபிஷிங் தாக்குதலை நடத்த விரும்பினால், ஊழியர்களுக்கான பயிற்சியை அவர்கள் பரிந்துரைக்கலாம், அவர்கள் மோசடிகளை அடையாளம் காண முடியும். நெட்வொர்க்கில் உள்ள கணினிகளில் பூஜ்ஜிய நாள் தீம்பொருளைப் பெற்றிருந்தால், சிறந்த ஃபயர்வால்கள் மற்றும் வைரஸ் தடுப்பு மென்பொருளை நிறுவ நிறுவனத்திற்கு நீங்கள் அறிவுறுத்தலாம். நிறுவனம் அதன் மென்பொருளைப் புதுப்பிக்க பரிந்துரைக்கலாம் அல்லது சில கருவிகளை முழுவதுமாக பயன்படுத்துவதை நிறுத்தலாம். நிறுவனத்தின் சொந்த மென்பொருளில் பாதிப்புகளை நீங்கள் கண்டால், நீங்கள் அவற்றை தேவ் குழுவுக்கு சுட்டிக்காட்டலாம்.

நெறிமுறை ஹேக்கராக எவ்வாறு தொடங்குவது

இது உங்களுக்கு சுவாரஸ்யமாகத் தெரிந்தால், நெறிமுறை ஹேக்கிங்கைக் கற்பிக்கும் ஆன்லைனில் ஏராளமான படிப்புகள் உள்ளன. இங்கே நெறிமுறை ஹேக்கர் பூட்கேம்ப் மூட்டை என்று ஒன்று.

ஒரு தகவல் பாதுகாப்பு ஆய்வாளராக மாறுவது பற்றிய எங்கள் இடுகையையும் நீங்கள் பார்க்க வேண்டும், இது சிறந்த சான்றிதழ்கள், வேலை தேடுவதற்கான சிறந்த இடங்கள் மற்றும் பலவற்றைக் காண்பிக்கும்.